Hvad er et Botnet? Netværk gået dårligt

I vores serie om cyberkriminalitet har vi dækket onlinetrusler som ransomware, phishing og browser-kaprere. Denne gang skal vi se på en af de mest potente trusler online: botnets.

Mens du ikke kan få et botnet, kan du være en del af det. Botnet er netværk af slavecomputere, der bruges til at udføre en række forskellige opgaver. De er også specielt farlige, da deres mål er at leve på din maskine uopdaget så længe som muligt.

Vi vil undersøge, hvad botnet er, måderne de begår cyberkriminalitet på, deres strukturer og hvordan du kan holde dig beskyttet. Som med mest cyberkriminalitet, vil du være opmærksom, mens du bruger internettet, tage dig langt, men tilføjelse af beskyttelse, såsom en sikker antivirus, vil sikre, at du har alle dine baser dækket.

Hvad er et botnet?

Et botnet er et system af computere, der er inficeret med malware. Udtrykket er kort for “robotnetværk”, på samme måde som malware er kort til “ondsindet software.” Botnet er derfor simpelthen en samling af bots.

Bots giver angriberen mulighed for at udføre mange handlinger fra den inficerede maskine. I det ideelle scenario kunne den inficerede bruger ikke genkende ydelsesnedbrydningen og fortsatte med at antage, at alt var normalt. Målet med et botnet er at leve uopdaget så længe som muligt.

Større botnet er også mere kraftfulde. Normalt sutter botnetsystemressourcer til at udføre opgaver, der kræver mange computere, som vi vil tale om i det næste afsnit. Når botnet vokser, bliver andelen af ressourcer, som hvert system skal bruge, mindre, hvilket gør boten vanskeligere at opdage.

På grund af dette er botnets mindre af en forretningsmæssig bekymring. Angribere er ikke bekymrede over, hvem de inficerer, så længe maskinen har en sårbarhed, der giver den mulighed for at blive inficeret. Når det ønskede antal maskiner er en del af botnet, begynder den pengeindtægtsmotor.

Botnet kan være meget rentable, da store kan fungere i årevis uden nogen hikke. Ligesom med en browserkaper er det let for dem, der ikke kender ordningen, at blive offer for den. Bot kan flyve under radaren på din maskine i et stykke tid.

Da de gør deres beskidte arbejde i baggrunden, er nogle mennesker måske ikke bekymrede for at fjerne en bot fra deres maskine. Malware udgør dog alvorlige trusler mod din maskine og andre.

Farerne ved et botnet

Din maskine vil aftage, nogle gange markant. De opgaver, som botnets normalt udfører, kræver masser af CPU-strøm, hvilket kan gøre, at selv grundlæggende webbrowsing føles træg. Botnet-angreb kan stort set bruge enhver systemressource, hvilket betyder, at du deler din præstation med en kriminel.

Som med de fleste malware, kommer botnets typisk ikke alene. De leveres ofte ved hjælp af en trojan, malware, der ligner en ting, men indeholder noget andet.

Der kan være flere ondsindede trusler i trojanen, såsom en keylogger, der fanger dine login-data eller en RAT for at spionere på dit webcam. Du kan dog læse vores bedste guide til passwordadministrator for at undgå malware.

Målet er ikke at skade dig, men det er ofte en konsekvens. I stedet er det for at bruge dig til at skade andre. Botnets kan udføre enhver opgave, der kan scriptes, men vi vil overgå de mest almindelige.

Botnet-angreb

Distribuerede angreb på benægtelse af tjeneste

Botnet er måske mest berygtede for distribuerede angreb på benægtelse af tjeneste. Målet er at nægte service fra en webserver. For eksempel kan et botnet udføre et DDoS-angreb mod et populært websted for at nedbryde det og nægte brugerne dets service.

Angribere udfører DDoS-angreb ved at sende en enorm mængde trafik til webserverne og overbelaste deres ressourcer. Når serverne ikke kan følge med, går de ned. Angribere kan også holde presset på et stykke tid, hvilket gør det vanskeligt for serveren at komme tilbage online.

Botnet er ikke den eneste måde, et angreb på benægtelse af tjeneste kan gøres, men de er de mest effektive. Den “distribuerede” del henviser til botnet. Bots kommer fra et stort netværk af computere, hvilket gør den producerede trafik distribueret.

DoS-angreb kan bruge forfalskede IP-adresser og simuleret trafik, men firewalls kan normalt fange og blokere dem. Kun de mest usikre websteder vil være målet for denne type DoS-angreb.

Da botnets findes på virkelige maskiner og har rigtige IP-adresser, er det meget vanskeligere for en firewall at opdage, at et DDoS-angreb sker. Botnetets controller sender kommandoer til netværket og tvinger det til at sende trafik til destinationen og ødelægge serveren.

Annoncebedrageri

Selvom det ikke er så kendt, bruges botnets til annoncesvindel oftere end DDoS-angreb. Botmasteren sender en lille mængde af brugerens data til en annonce og forfalsker den trafik, som annoncen modtager.

Resultatet er enorme mængder af falske annonceindtægter. I modsætning til et DDoS-angreb, der gør et enkelt skub, er målet med annoncesvindel at vare så længe som muligt. Botmaster bruger kun en lille mængde ressourcer på tværs af mange computere, så brugerne måske aldrig ved, at deres maskine kontrolleres.

Bots tager ikke fuldstændig kontrol over browseren, som browserkaprere gør, men snarere tager de en lille portion. Det gør bots mindre tilbøjelige til at blive opdaget af brugeren og tillader botnet at fortsætte i det uendelige.

Cryptocurrency Mining

Botmasters kan også bruge deres slavemaskins ressourcer til cryptocurrency mining. Minedrift har brug for computerressourcer for at løse hash – små matematiske ligninger – og belønner dem, der løser dem med en lille mængde cryptocurrency.

I lighed med annoncesvindel er målet at samle et stort netværk af computere og bruge en lille mængde af deres ressourcer til at udnytte cryptocurrency. I de fleste store botneter udfører slavemaskiner annoncesvindel og cryptocurrency-minedrift.

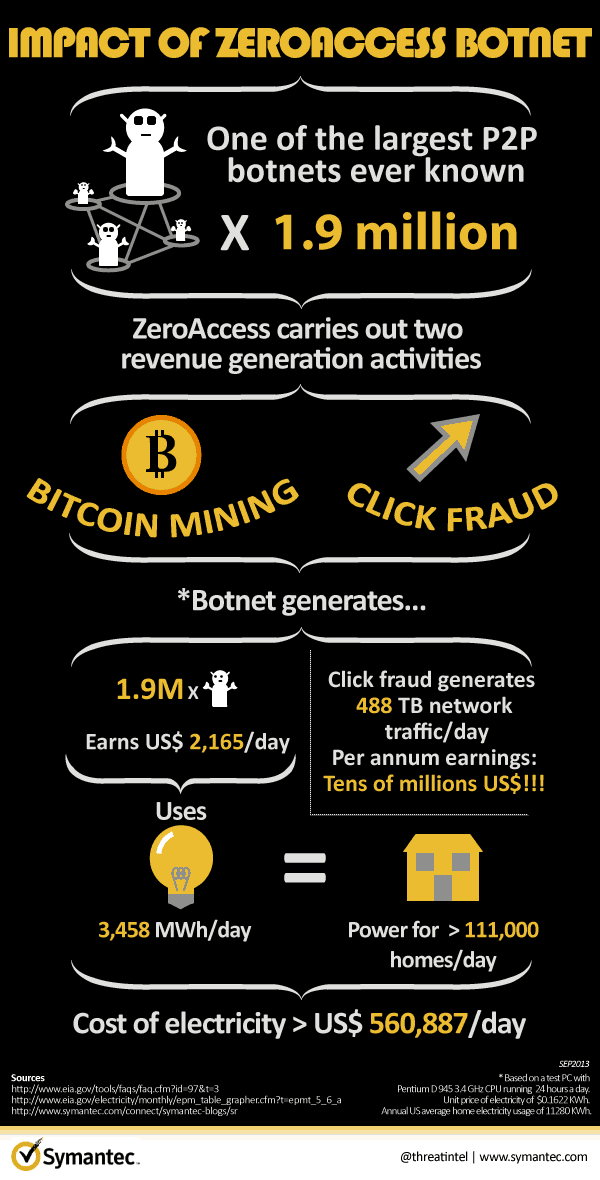

Et af de største botnet er ZeroAccess-botnet, en P2P-konfiguration (mere om det senere), der samlet 1,9 millioner computere. Symantec, virksomheden bag Norton (læs vores Norton Security-gennemgang) studerede botnet i 2013 for at måle dens virkning.

Fra cryptocurrency-mining alene tjente botnet over $ 2.000 pr. Dag. Symantec anslåede, at det indsamlede bare genert for $ 800.000 på et år.

Oven på minedrift udførte ZeroAccess annonceringssvindel, der genererede titusindvis af millioner af dollars i omsætning. Symantec vurderede, at den brugte 488 TB data pr. Dag til annoncesvindel.

Brugere, der var en del af ZeroAccess-botnet, måtte også betale. Elektricitetsomkostningerne pr. Bruger var omkring $ 110 ekstra om året. På tværs af hele botnet bruges der anslået 204 millioner dollars til elektricitet årligt.

Botnet økosystem

Botnet er ofte samlet og solgt på den mørke web. Mindre botnet kan udføre handlinger, såsom sociale medier, mens større netværk kan bruges til at distribuere malware til andre maskiner.

Størstedelen af botnet-indtægterne stammer fra at sælge dem. Det er usandsynligt, at de, der er interesseret i at udføre et DDoS-angreb, selv opretter botnet. De vil bare købe en.

Botnet-økosystemet er skræmmende, fordi de kan bruges til næsten alt. Opgaver, der drager fordel af et stort netværk af computere, er de vigtigste mål for cyberkriminelle. Det er ikke dårligt at bruge computerkraften til at sende falske meddelelser på sociale medier, men det er forfærdeligt at bruge et netværk til at distribuere ransomware.

Botnet-strukturer

Botnetter drives hovedsageligt på to måder. Botnet vokser gennem brugere, der downloader malware på deres computer, men strukturen, som botmaster bruger til at distribuere meddelelser, kan variere afhængigt af botnets formål.

Klient-server

Klient-servermodellen sætter botmasteren i midten af botnet. De fungerer som en server, og maskinerne i botnet fungerer som klienter. Botmaster bruger kommando- og styresoftware til at overføre meddelelser til hver af klienterne.

Der er dog et problem med klient-servermodellen. Det er lettere at konfigurere, men det er meget lettere at spore botnets placering. Du skal blot trække en linje tilbage fra en af klienterne, så finder du serveren. Retshåndhævelse kan let gøre det og ødelægge botnet.

Alligevel bruges klient-servermodeller til mindre opgaver, som f.eks. Eksplosioner på sociale medier og annoncesvindel i mindre skala. Det er en simpel model, der gør det muligt at sælge botnets til lavere priser eller lettere indhente via distribueret malware.

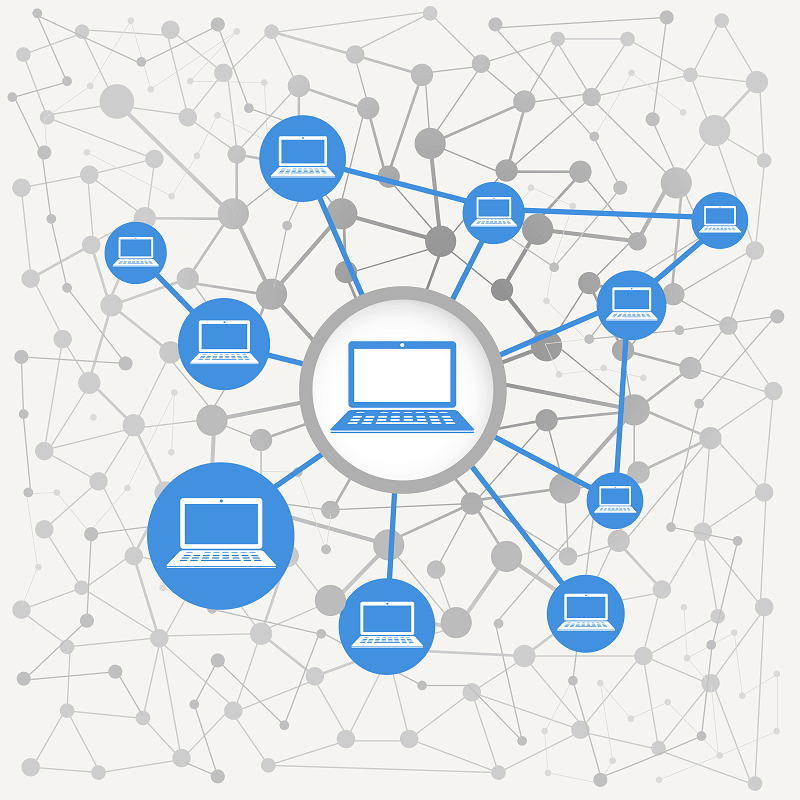

Peer-to-Peer

Nyere, mere sofistikerede botnets er afhængige af en peer-to-peer-model. Klient-servermodellen opretter en centraliseret server, hvor alle andre maskiner fungerer som klienter. På den anden side indstiller en P2P-struktur hver maskine i botnet som en klient og server, hvilket gør det næsten umuligt at infiltrere.

Du kan ikke bare ødelægge dyrets hoved. P2P-botnet indeholder ikke noget om personen. Det eneste, der betyder noget, er det kollektive. På grund af dette ændrer nogle få maskiner, der går offline, ikke driften af botnet.

Hvad der resulterer i er et massivt net af sammenkoblede maskiner. Botmasteren, der kun vedligeholder en af maskinerne, kan sende instruktioner til enhver af de andre i netværket. Da de fungerer som klient og server, kan de modtage beskeden og videresende den til de andre maskiner på netværket.

Sådan beskyttes mod botnet

Botnet er, heldigvis, let at beskytte mod og fjerne, hvis du allerede er blevet fanget i en. Den vanskeligste del er at finde ud af, at du har en i første omgang.

Der er dog tegn. Hvis du bemærker langsommere ydelse end normale eller underlige aktive processer, er det et tegn på, at din maskine kan være en del af et botnet. En god måde at kontrollere, at der er et problem, er at regelmæssigt tjekke Windows task manager for at se, hvad din ressourceforbrug burde være.

Selv da kan du muligvis ikke snuse et botnet ud, især ikke et stort. Store botnets har brug for så lidt fra individuelle maskiner i netværket, at du ikke vil bemærke en præstationsændring. Derfor er det vigtigt at køre regelmæssige scanninger med den bedste antivirus-software.

Brug af en Antivirus

Vores første valg er Bitdefender, ikke kun for dens fremragende beskyttelsesscore, men også for dets brugervenlige interface og en række funktioner. Bitdefender kan køre dybe scanninger på din maskine, der finder malware og fjerne den. Du kan lære mere i vores fulde Bitdefender-gennemgang.

Da botnets kræver et netværk, er en stærk firewall i orden. Firewalls overvåger netværkstrafik og bruger et sæt regler til at bestemme, hvad trafik er sikker, og hvad der ikke er. Bitdefender har en fremragende firewall, men vi kan også lide Webroot’s (læs vores Webroot SecureAnywhere anmeldelse).

Avast har en netværksanalysator, som kan være nyttig til at identificere, om du er en del af et botnet. Mens en fuld scanning normalt kan finde og eliminere problemet, er det rart at visualisere dine forbindelser til en sundhedsundersøgelse. Du kan lære mere i vores Avast Pro-gennemgang.

Enhver antivirus hjælper med forebyggelse, så længe den har overvågning i realtid. Mange gratis overvåger ikke, hvad du laver, hvilket kan gøre dig sårbar. Så længe din ser browseradfærd, applikationer osv., Skal du være beskyttet mod de fleste trusler.

Det erstatter dog ikke sund fornuft. Undgå skitserede downloads, mærkelige links i e-mails og klare forsøg på at stjæle dine oplysninger eller installere malware på din maskine. Botnets blomstrer også på P2P og fildelingsnetværk, så prøv at undgå det så meget som muligt. Du kan dog tjekke vores bedste VPN til torrenting for at beskytte dig der, dog.

Heldigvis er der ikke mange tilfælde, hvor du bliver nødt til at udslette din maskine og geninstallere dit operativsystem. Botnets trives med størrelsen, så en maskine dræber den ikke. Så længe du har en stærk antivirus og er årvågen, når du bruger internettet, skal du have det godt.

Afsluttende tanker

Botnets er en trussel, fordi de kan udføre et forskelligt sæt opgaver. Der er tilfælde til engangsbrug, såsom udtømning af alle systemressourcer til et DDoS-angreb, såvel som subtile eksempler, hvor små båndbredde bruges til at begå annoncesvindel.

For at sikre, at din maskine kører glat og ikke deltager i cyberkriminalitet, skal du sikre dig, at du er beskyttet med en antivirus. Vi kan godt lide Bitdefender, men du kan vælge en anden mulighed fra vores antivirusanmeldelser.

Hvad laver du for at forblive i sikkerhed? Fortæl os det i kommentarerne og som altid tak for at have læst.